| 問76 |

次の4種の脅威に対して,メッセージ認証が有効なものはどれか。 |

|

|

|

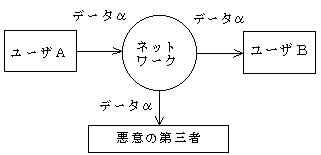

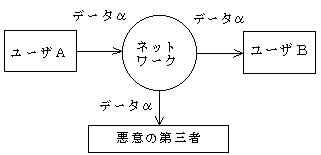

| a (盗聴) |

|

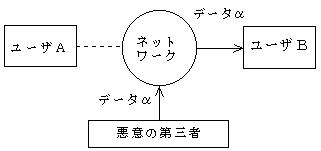

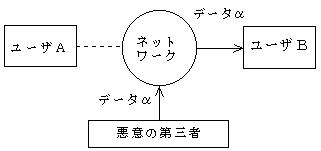

b (なりすまし) |

|

|

|

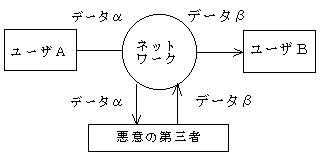

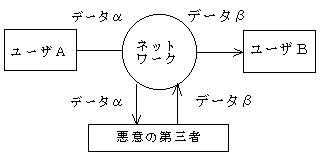

| c (改ざん) |

|

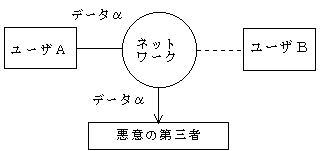

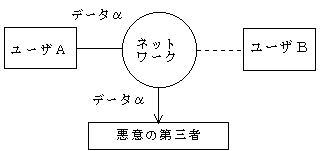

d (窃取) |

|

|

|

|

|

|

|

|

|

|

|

|

| 問77 |

通信のセキュリティを確保する手段のうち,接続を許可した端末のアドレスをあらかじめ登録しておき,登録された端末だけを相互に接続する方式はどれか。

|

|

|

|

| ア 相手通知接続 |

イ 発信者番号通知 |

| ウ 閉域接続 |

エ 予約接続 |

|

|

|

|

|

| 問78 |

情報システムのセキュリティ対策に関する記述のうち、適切なものはどれか。 |

|

|

|

| ア |

ウイルスの侵入を防止するために,プログラムやデータを各クライアントにダウンロードする方式にする。 |

| イ |

セキュリティ管理者の職務には,セキュリティに対する意識を高めるためのユーザの教育と啓発が含まれる。 |

| ウ |

パスワードは,利用者の申請に基づき運用部門の担当者が設定,変更する。 |

| エ |

利用者が利用者本人であることを確認するために,コールバック方式を採用する。 |

|

|

|

|

|

| 問79 |

共通フレーム(SLCP-JCF98)の適用方法に関する記述のうち適切なものはどれか。 |

|

|

|

| ア |

共通フレームでのプロセスに対する改善要求や追加項目については,関係各社や部門ごとの事情を考慮せず統一すべきである。 |

| イ |

共通フレームは2者間の取引の原則を定めており,すべての項目について遵守して実行すべきである。 |

| ウ |

業務運用者,支援要員,契約担当役員などの関係者から情報を収集すると,統一がとれなくなるので,契約責任部門だけが関与すべきである。 |

| エ |

プロジェクトの環境,特性,開発モデルや手法に合わせ,プロセスやアクティビティを選択し組み立てるべきである。 |

|

|

|

|

|

| 問80 |

Unicode(UCS-2)に関する記述として,適切なものはどれか。 |

|

|

|

| ア |

IBM社がSystem/360と同時に発表した8ビットコードであり,256種の文字を表現することができる。 |

| イ |

ISO/IEC10646のBMP(Basic Multilingual Plane)として採用され,世界中の多くの言語の文字を2バイトで表現する文字コードである。 |

| ウ |

JISX0208で定められた漢字コードの規格であり,1文字を2バイトで表すコードを使っている。使用頻度を考えて,第1水準と第2水準に分けている。 |

| エ |

もともとのJISの漢字コードを変形したもので,英数カナコードと混在しても区別できる。パソコンなどに広く使われている。 |

|

|

|

|

|

|

|